Sécurité : Le groupe Marketo affirme disposer de 4 Go de données volées au géant technologique japonais, mais les experts ne sont pas tous d’accord sur la confiance qu’il faut accorder à ces déclarations.

Des données du géant technologique japonais Fujitsu sont en vente sur le dark web. Elles sont vendues par un groupe nommé Marketo, mais leur provenance fait débat.

Le 26 août dernier, Marketo écrit sur son site de fuite qu’il dispose de 4 Go de données volées à Fujitsu, qui sont mises en vente. L’entreprise fournit des échantillons de données, affirmant disposer de données confidentielles sur ses clients, mais également d’informations sur l’entreprise, de données budgétaires, de rapports et d’autres documents de l’entreprise, et notamment des informations sur ses projets.

Initialement, le site de fuite du groupe indiquait 280 offres pour ces données, mais il n’y en a plus que 70 aujourd’hui.

Fujitsu minimise l’incident

Du côté de Fujitsu, on minimise l’incident. « Nous sommes conscients que des informations ont été téléchargées sur le site d’enchères dark web Marketo, qui prétend les avoir obtenues à partir de notre site. Les détails de la source de ces informations, notamment si elles proviennent de nos systèmes ou de notre environnement, sont inconnus », affirme un porte-parole de la société.

Il ajoute que rien n’indique que cet événement soit lié au vol de données d’entités gouvernementales japonaises via la plate-forme ProjectWEB de Fujitsu survenu en mai : « Comme il s’agit d’informations qui semblent liées aux clients, nous nous abstiendrons de commenter les détails. Je suppose que vous vous souvenez du dernier événement de Project WEB en mai, mais rien n’indique que cela inclut des informations ayant fuité de ProjectWEB, et nous pensons que cette affaire n’est pas liée ».

Plusieurs experts en cybersécurité, dont le directeur principal de la stratégie de sécurité de Cato Networks, Etay Maor, remettent également en question le nombre d’offres sur ces données. Ce dernier note que le groupe Marketo contrôle le site web, et qu’il peut ainsi facilement changer le nombre d’offres afin de faire pression sur les potentiels acheteurs.

Une source réputée ?

Mais Ivan Righi, analyste sur les cybermenaces chez Digital Shadows, rappelle que Marketo est connu pour être une source réputée. Si la légitimité des données volées ne peut être confirmée, dit-il, les précédentes fuites de données du groupe se sont avérées authentiques.

« Par conséquent, il est probable que les données exposées sur leur site web soient légitimes. Au moment de la rédaction de cet article, Marketo n’avait exposé qu’un « paquet de preuves » de 24,5 Mo, qui contenait des données relatives à une autre société japonaise appelée Toray Industries. Le groupe a également fourni trois captures d’écran de feuilles de calcul prétendument volées lors de l’attaque », indique l’analyste.

Il ajoute que si Marketo n’est pas un groupe de ransomware, son fonctionnement est similaire : « le groupe infiltre les entreprises, vole leurs données, puis menace d’exposer ces données si une rançon n’est pas versée. Si une entreprise ne répond pas à la demande de rançon de l’attaquant, elle est finalement affichée sur le site de fuite de données de Marketo ».

« Une fois qu’une entreprise est affichée sur le site Marketo, elle reçoit généralement un paquet de preuves contenant des données volées lors de l’attaque. Le groupe continuera ensuite à menacer les entreprises et à exposer les données périodiquement, si la rançon n’est pas payée. Bien que le groupe dispose d’une section d’enchères sur son site web, toutes les victimes ne sont pas disponibles dans cette section, et Fujitsu n’a pas été mis aux enchères publiquement au moment de la rédaction de cet article. On ne sait pas d’où proviennent les 70 offres supposées, mais il est possible qu’elles proviennent d’enchères fermées. »

Une proximité non affirmée avec les groupes de ransomware

Digital Shadows a rédigé un rapport sur le groupe Marketo en juillet, notant qu’il a été créé en avril 2021 et qu’il commercialise souvent ses données volées par le biais d’un profil Twitter du nom de @Mannus Gott. Ce compte Twitter a d’ailleurs nargué Fujitsu ces derniers jours, écrivant dimanche : « oh, la douce, douce ironie. L’un des plus grands fournisseurs de services informatiques n’a pas pu se trouver une protection adéquate ».

Marketo a affirmé à plusieurs reprises ne pas être un groupe de ransomware, mais plutôt une « marketplace informationnelle ». Le groupe a contacté plusieurs médias en mai dernier pour vanter son travail.

« La marketplace elle-même fonctionne de manière similaire à d’autres sites de fuite de données, avec quelques caractéristiques uniques. Il est intéressant de noter que le groupe comprend une section « Attacking » (attaque) dans laquelle sont nommées les organisations qui sont en train d’être attaquées. La marketplace permet l’enregistrement des utilisateurs et propose une section de contact pour les demandes des victimes et de la presse », écrit l’équipe de recherche de Digital Shadows.

« Les victimes reçoivent un lien vers un chat séparé pour mener des négociations. Dans les messages individuels, Marketo fournit un résumé de l’organisation, des captures d’écran de données apparemment compromises et un lien vers un « pack de preuves », autrement dit une preuve. Ils mettent aux enchères des données sensibles sous la forme d’une vente aux enchères silencieuse, via un système d’enchères à l’aveugle où les utilisateurs font des offres en fonction de ce qu’ils pensent que les données valent. »

Des dizaines d’entreprises sur son site de fuites

Par le passé, le groupe est allé jusqu’à envoyer des échantillons de données volées à des concurrents, des clients et des partenaires d’une entreprise afin de faire honte aux victimes et de les obliger à payer pour récupérer leurs données.

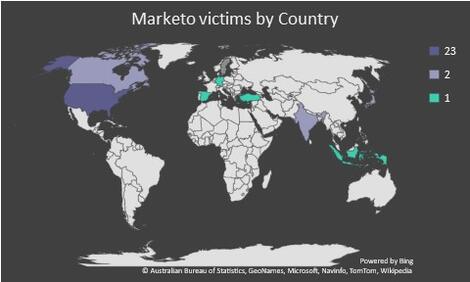

Le groupe a répertorié des dizaines d’entreprises sur son site de fuites, dont Puma récemment, et il en divulgue généralement une par semaine, vendant principalement des données d’organisations aux Etats-Unis et en Europe. Au moins sept entreprises de biens et services industriels ont été touchées, ainsi que des organisations des secteurs de la santé et de la technologie.

« Il ne faut pas croire Marketo »

Brett Callow, expert en ransomware et analyste des menaces chez Emsisoft, indique à ZDNet que la façon dont Marketo obtient les données qu’il propose n’est pas claire, tout en ajoutant que certaines indications montrent que ces données sont souvent liées à des attaques de ransomware.

« Malgré sa tentative de rester à distance des groupes de ransomware, il semble qu’au moins une partie de ses données ont été obtenues dans le cadre d’attaques de ransomware. Il n’est pas clair s’ils savent que ces lots ont été récupérés sur d’autres sites ou s’ils ont été dupés. Ils pourraient tenter d’escroquer les acheteurs ou ils pourraient avoir été escroqués eux-mêmes. C’est impossible à dire », estime Brett Callow.

« Le principal, c’est qu’il ne faut pas croire les affirmations de Marketo. En fait, l’hypothèse par défaut devrait être que chacune de leurs informations est fausse : la quantité de données obtenues, la provenance de ces données et leur nature. Après tout, ce sont des criminels, et ces derniers ne sont pas réputés pour leur honnêteté. »

Il précise que certaines des victimes figurant sur le site de fuite de Marketo ont été touchées récemment par des attaques de ransomware, notamment X-Fab, qui a été touché par le groupe de ransomware Maze en juillet 2020, ainsi que Luxottica, qui a été touché par le ransomware Nefiliim en septembre.

Source : ZDNet.com